Nettoyer un ordinateur sous Windows

Pour partager cette vidéo sur les réseaux sociaux ou sur un site, voici son url :

Sujets que vous pourriez aussi aimer :

Améliorer les performances du Pc sous Windows

Dans cette formation, nous allons développer les techniques permettant d'améliorer les performances d'un ordinateur. Au fil du temps, des mises à jour et installations, le PC semble tourner au ralenti. Et ces dégradations s'accentuent irrémédiablement. Des logiciels et programmes malveillants n'hésitent pas à s'inscrire et à se déclarer au lancement. Ils ralentissent donc le démarrage du poste. De plus, ils continuent de s'exécuter en tâches de fond, donc en restant invisibles aux yeux de l'utilisateur. Ils engorgent la mémoire et consomment des ressources précieuses notamment processeur.

Bien sûr on peut être tenté de faire appel à des logiciels de nettoyage. Mais ils sont souvent inefficaces. Ils risquent de supprimer des dépendances essentielles occasionnant des dysfonctionnements du système d'exploitation. Pire encore, certains d'entre eux installent leurs propres logiciels espions, dégradant un peu plus les performances globales de l'ordinateur.

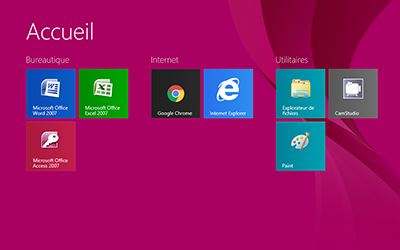

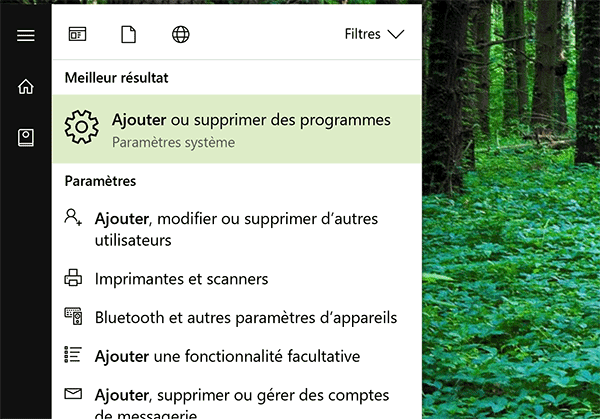

Bien entendu, il est opportun de désinstaller prioritairement tous les logiciels indésirables recensés dans le panneau Ajouter/Supprimer, accessible depuis le menu Démarrer de Windows. Mais cette solution bien qu'importante demeure trop simple. Un programme malveillant porte bien son nom. Son objectif est de rester caché aux yeux de l'utilisateur Lambda, pour continuer de fonctionner malgré sa volonté.

Sur le système d'exploitation, il existe des emplacements clés où ces programmes peuvent se déclarer, noyés dans la masse. Notre travail consiste à réaliser des recherches méticuleuses pour les traquer et les débusquer. Nous proposons de réaliser ces manipulations depuis un ordinateur sain. Vous pourrez ainsi facilement faire la comparaison avec votre système et déceler les potentiels problèmes.

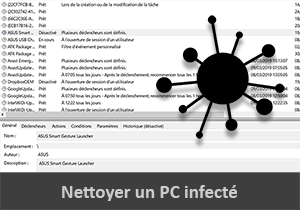

La base de registre - Le centre névralgique

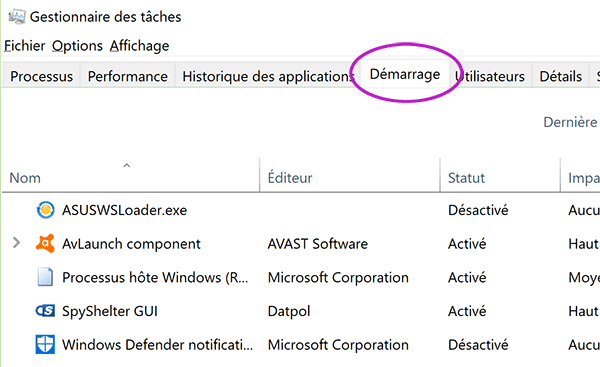

Ces parasites se déclarent souvent au démarrage du système. Ils sont donc naturellement amorcés et activés au chargement de chaque session Windows. Commençons par atteindre l'emplacement Officiel que propose Windows pour le lancement automatique des tâches et programmes.

- Réaliser le raccourci clavier CTRL + ALT + SUPPR pour afficher le gestionnaire des tâches,

- En haut de la fenêtre du gestionnaire de tâches, cliquer sur l'onglet Démarrage,

Nous y trouvons une liste des programmes déclarés officiellement au lancement. Sur les anciennes versions de Windows, il s'agit de passer par le menu Démarrer et de cliquer sur la rubrique Démarrage. Il est aussi possible d'atteindre le dossier correspondant dans l'explorateur Windows. Mais comme il s'agit de l'emplacement officiel, il y a très peu de chances que vous y trouviez les espions et parasites. D'ailleurs, comme l'illustre la capture ci-dessus, on y trouve essentiellement les antivirus et anti-espions.

La base de registre est le coeur du système d'exploitation. Son organisation et sa hiérarchisation y sont denses, complexes et opaques. Ils consistent en une arborescence de clés dans lesquelles sont inscrites des valeurs. Ces valeurs, selon leur emplacement, peuvent déclencher l'amorçage automatique de programmes. Et c'est souvent là que les logiciels malveillants s'inscrivent insidieusement. Nous proposons donc de découvrir ces emplacements stratégiques bien cachés.

Tout d'abord, il s'agit d'ouvrir la base de registre du système.

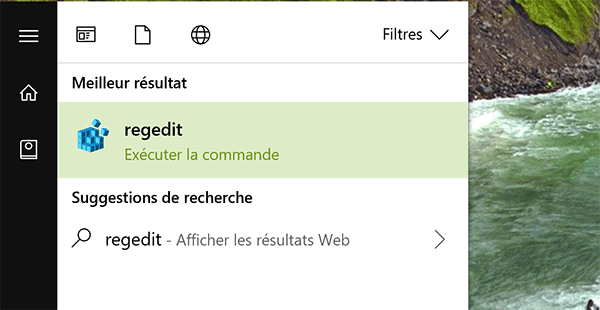

- Cliquer sur le bouton Windows, en bas à gauche de la barre des tâches, pour afficher le menu Démarrer,

- Puis, taper directement la commande Regedit,

- Cliquer sur le choix résultant en haut du menu Démarrer, comme l'illustre la capture ci-dessus,

- Valider le message d'alerte en cliquant sur le bouton Oui,

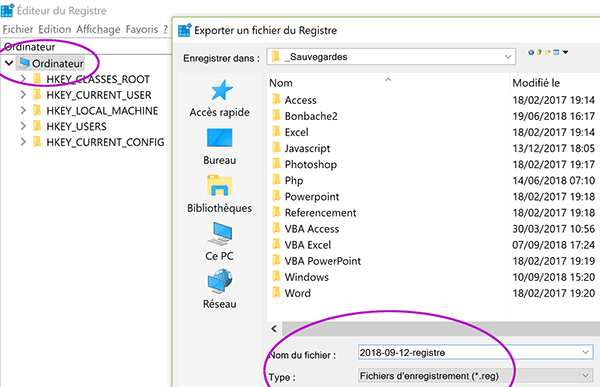

- Cliquer à la racine de l'arborescence désignée par le terme Ordinateur,

- En haut de la fenêtre de la base de registre, cliquer sur le menu Fichier,

- Dans la liste, choisir Exporter,

- Dans la boîte de dialogue qui suit, choisir un emplacement de destination,

- Puis, saisir un nom dans la zone Nom du fichier,

- Enfin, cliquer sur le bouton Enregistrer,

La base de registre étant volumineuse, le processus peut durer plusieurs dizaines de secondes, voire plusieurs minutes. D'ailleurs, même sans ces manipulations, une sauvegarde périodique du registre peut s'avérer salvatrice en cas de problème. Ainsi il suffit de la restaurer au dernier indice pour restituer le système dans son état de fonctionnement d'origine.

Voyons maintenant les clés qui permettent l'amorçage automatique de programmes. L'arborescence est assez complexe. Il est conseillé d'ajouter ces emplacements en favoris pour y accéder instantanément à l'avenir et surveiller les potentielles modifications. Nous y reviendrons.

Trois clés parentes nous intéressent. Il s'agit respectivement de HKEY_CURRENT_USER pour l'utilisateur en cours, de HKEY_LOCAL_MACHINE pour le poste en général et de HKEY_USERS, la clé qui concerne tous les utilisateurs, quel que soit le compte donc.

Nous proposons d'accéder tout d'abord à la clé la plus logique pour le démarrage, celle qui concerne l'utilisateur de la session active.

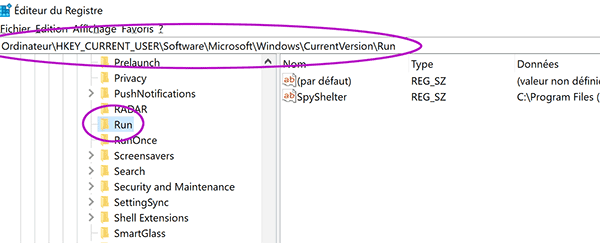

- Cliquer sur la flèche à côté de la clé HKEY_CURRENT_USER pour déployer son arborescence,

- Déployer alors l'affichage de la sous clé Software, puis Microsoft, puis Windows et CurrentVersion,

- Cliquer enfin sur la clé enfant Run pour afficher ses valeurs dans la partie droite de l'écran,

Les valeurs que vous y trouvez dans la partie droite, représentent les programmes déclarés au démarrage du système d'exploitation. Dans le cas de la figure ci-dessus, comme vous le remarquez, seule une valeur est configurée. Elle est intentionnelle, il s'agit d'un logiciel anti-keylogger pour protéger la saisie des mots de passe sur le Web.

Cette clé est importante, nous devons la mémoriser.

- En haut de l'éditeur du registre, cliquer sur le menu Favoris,

- Dans la liste, choisir Ajouter aux favoris,

- Dans la boîte de dialogue, la nommer Run1 et cliquer sur Ok,

Vous devez donc analyser cette liste de valeurs pour comprendre si votre ordinateur est en proie à des logiciels malveillants. Souvent un constructeur tel que Hp, Asus ou encore Acer y déclare ses propres logiciels, généralement inutiles, gourmands et destinés à de l'auto promotion. Avant de supprimer une telle valeur par [Clic droit/Supprimer], assurez-vous qu'il ne s'agit pas d'un utilitaire ou d'un pilote essentiel au fonctionnement du système. Pour cela, il est conseillé de prélever son nom ou celui de l'exécutable mentionné pour établir une recherche Google. Le Web vous renseignera très rapidement sur l'intérêt de l'exécutable désigné. Et vous pourrez ainsi, en votre âme et conscience, le sortir de la liste des programmes chargés au démarrage. Au fur et à mesure, vous économiserez des ressources et retrouverez de la vitesse. N'oubliez jamais de faire une sauvegarde du registre avant ces manipulations. Elle permettra de rétablir le système en cas de mauvaise suppression.

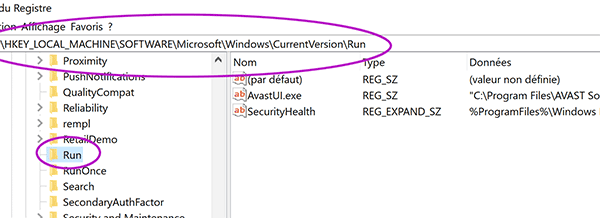

Accédons maintenant à la deuxième clé en déployant l'arborescence de la clé parente Hkey_local_machine.

- Comme précédemment, déployer l'arborescence suivante : HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows\ CurrentVersion,

- Cliquer alors sur la clé nommée Run pour afficher son contenu dans la partie droite de l'écran,

- Cliquer sur le menu Favoris,

- Dans la liste, choisir Ajouter aux favoris,

- La nommer Run2 puis valider,

Dans notre cas, comme l'illustre la capture ci-dessus, il n'y a rien d'alarmant à signaler. Au contraire, la configuration est plutôt rassurante. Ce sont les antivirus et anti espions qui sont déclarés pour s'activer au démarrage de la machine. Prenez soin d'analyser cette liste comme précédemment afin de savoir avec précision quelles sont les valeurs que vous pouvez supprimer, pour poursuivre le nettoyage en bonne et due forme.

- Enfin, déployer l'arborescence de la dernière clé parente : HKEY_USERS \ .DEFAULT \ Software \ Microsoft \ Windows \ CurrentVersion,

- Cliquer sur la clé Run pour afficher son contenu,

- L'ajouter aux favoris en la renommant Run3,

Le planificateur de tâches - Ordres programmés

Bien sûr la base de registre n'est pas le seul outil qui permet à des programmes de démarrer automatiquement, sans l'autorisation de l'utilisateur. Le planificateur de tâches est un outil fort intéressant et puissant pour ordonner des actions périodiques programmées. Nous l'avions d'ailleurs mis en oeuvre dans deux formations. La première permettait d'exécuter un fichier de commande destiné à couper les mises à jour Windows. La seconde était destinée à déclencher des copies de sauvegardes automatisées de dossiers sensibles ou précieux sur le système d'exploitation.

Mais si vous pouvez créer des tâches périodiques, les programmes que vous installez avec les droits administrateurs le peuvent aussi. Ils sont donc en mesure, malgré vos nettoyages, de relancer perpétuellement l'exécution de programmes, la réinscription de valeurs supprimées dans le registre, l'activation de services Windows consistant en des actions en tâches de fond, comme le Windows Update d'ailleurs.

- Cliquer sur la croix en haut à droite de la fenêtre pour fermer la base de registre,

- Cliquer sur l'icône Windows à gauche dans la barre des tâches pour afficher le menu Démarrer,

- Taper les premières lettres comme plani, pour obtenir la proposition du planificateur de tâches,

- Cliquer sur cette suggestion qui doit apparaître tout à fait en haut du menu,

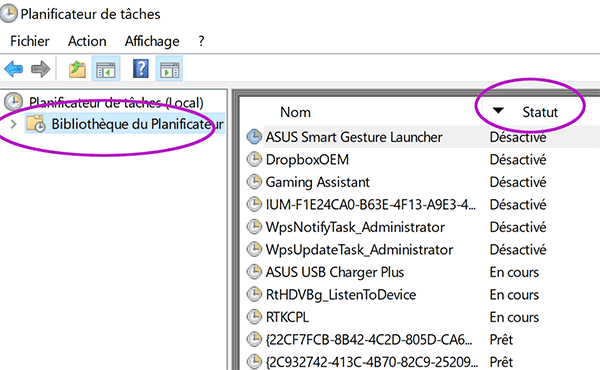

- Dans le volet de gauche, cliquer sur le dossier Bibliothèque du planificateur de tâches,

- Cliquer sur l'onglet statut en haut de la fenêtre,

Toutes les tâches désactivées ne nous intéressent pas puisqu'elles sont déjà neutralisées. Il s'agit d'ailleurs de tâches que nous avons pris soin de couper car inutiles et gourmandes. Les tâches prêtes et les tâches en cours sont désormais regroupées. Les premières attendent donc l'ordre intimée par un déclencheur pour s'exécuter. Les secondes sont en train d'agir. Il convient de les étudier minutieusement. L'auteur est très important. S'il s'agit de Microsoft, de Google ou encore du fabriquant de l'ordinateur, vous pouvez a priori dormir tranquille. Sachez néanmoins qu'elles ne sont pas forcément essentielles et peuvent consommer des ressources.

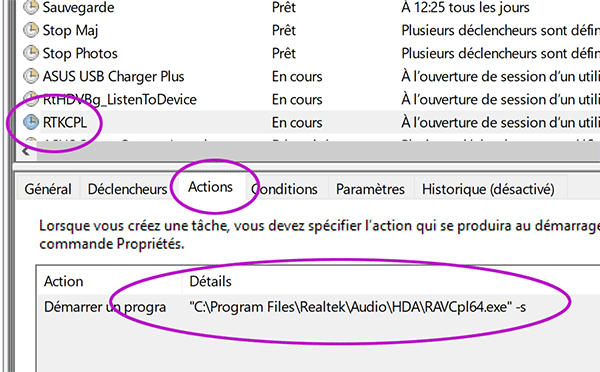

Dans l'exemple de la capture ci-dessus, nous sélectionnons par exemple la tâche RTKCPL. Son nom apparaît peu explicite et obscur. Dans le volet inférieur, nous constatons que le fabriquant est RealTek. Nous en déduisons qu'il s'agit a priori de drivers ou d'utilitaires Audios. Nous cliquons alors sur l'onglet Actions pour en avoir le coeur net. Nous consultons le chemin d'accès du programme exécuté. Ce dernier confirme notre pressenti et nous rassure. Aucune action n'est donc à engager.

En remontant dans la liste, comme nous l'évoquions précédemment, nous notons la présence des tâches programmées que nous avions bâties ensemble au travers de formations. Stop_maj permet de couper incessamment les mises à jour Windows, le fameux processus Windows Update. La tâche Sauvegarde permet de réaliser des copies automatisées du système à échéances périodiques.

En remontant encore dans la liste, nous trouvons les fabricants tels que Avast, l'antivirus, Intel, le fabricant du processeur, Google et Opera pour les mises à jour des navigateurs notamment. Donc rien d'anormal ou de suspicieux dans ce cas. Cet ordinateur est sain.

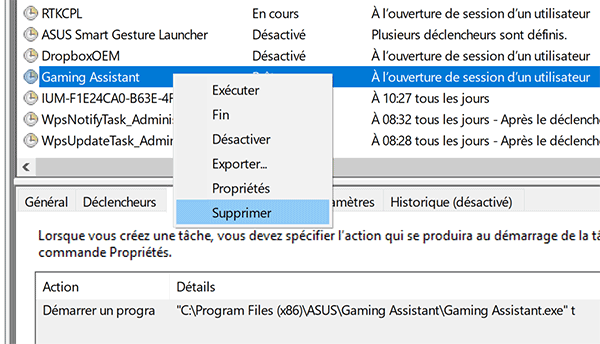

Si vous découvrez une tâche douteuse, consultez son onglet action pour prélever le nom de l'exécutable amorcé. Faites une recherche sur Google pour obtenir les renseignements adéquats. Si vous obtenez confirmation qu'elle n'a pas lieu d'exister, vous devez prendre les mesures appropriées. Pour cela, comme l'illustre la capture ci-dessous, vous devez cliquer avec le bouton droit de la souris sur la tâche concernée. Puis, dans le menu contextuel, vous devez choisir Désactiver ou Supprimer.

Enfin, concernant les noms codifiés de façon complexe et a priori suspicieux, il n'en est rien. Il s'agit de tâches pour les composants matériels. D'ailleurs constatez grâce à l'onglet prochaine exécution, que précisément, aucune exécution future n'est prévue.

Les services Windows

Le troisième emplacement stratégique concerne les services Windows. Un service, comme son nom l'indique, sert à déclencher un programme ou un processus. Un processus est un programme particulier qui agit en tâche de fond. Il est donc capable de commettre des actions en toute invisibilité. Un service peut être paramétré pour être activé. Si tel est le cas, le système d'exploitation le déclenche automatiquement à chaque démarrage. Il convient donc de les scruter pour savoir ceux qui peuvent ou doivent être désactivés.

Pour y accéder, on peut soit passer par l'onglet Services du gestionnaire de tâches que nous avions déclenché grâce au raccourci clavier CTRL + ALT + Suppr, soit directement depuis le menu Démarrer.

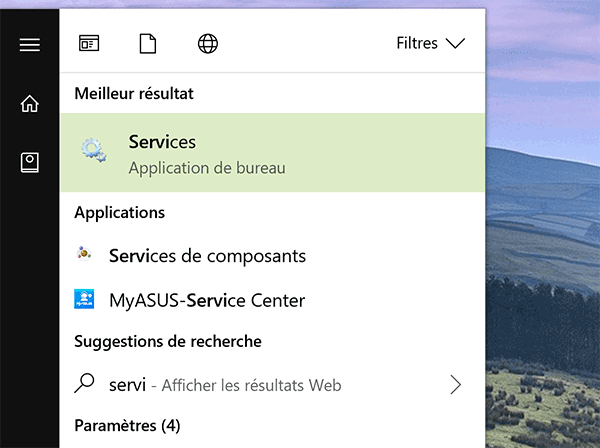

- Cliquer sur le bouton Windows à gauche dans la barre des tâches,

- Taper les premières lettres de la recherche, par exemple : serv,

- Puis, cliquer sur la proposition Services tout en haut du menu Démarrer,

Nous accédons au gestionnaire des services Windows. Comme précédemment, pour y voir plus clair, nous proposons de réorganiser la liste.

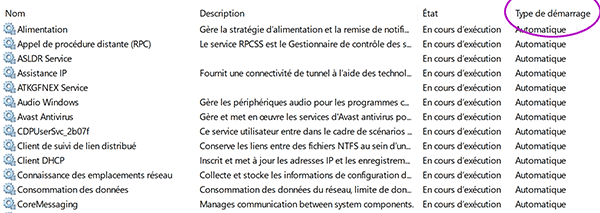

- Cliquer sur l'onglet Type de démarrage en haut de la fenêtre du gestionnaire de services,

Dans cette liste, certains noms de services parlent d'eux-mêmes lorsqu'on y retrouve la désignation d'un fabricant comme Intel pour le processeur, NVidia pour la carte graphique par exemple. Dans ce cas, l'analyse doit se poursuivre sur les autres services. L'onglet description est important et révélateur. Un service sans description peut mettre la puce à l'oreille.

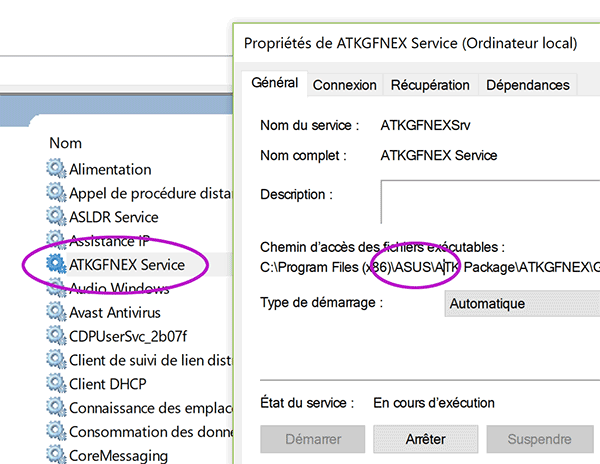

Dans le cas de la figure ci-dessous, le service ATKGFNEX attire justement notre attention. Nous souhaitons en savoir plus. Nous cliquons droit sur ce dernier et choisissons Propriétés dans le menu contextuel.

La boîte de dialogue des propriétés pour ce service se déclenche.

Comme l'indique le chemin d'accès de l'exécutable désigné, nous constatons que ce service est lié au fabricant Asus de la machine. Nous sommes rassurés et pouvons fermer la boîte de dialogue pour poursuivre l'analyse.

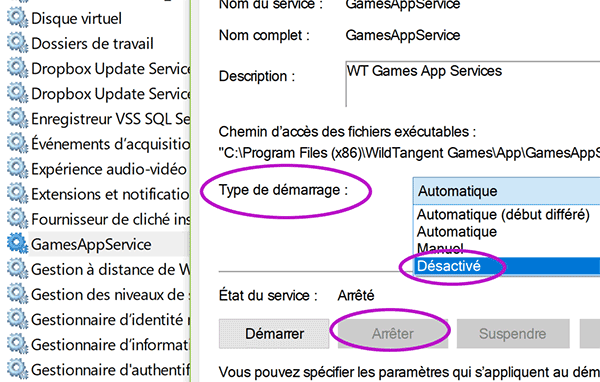

Lorsqu'un service vous semble suspect et que son démarrage est programmé sur Automatique, commencez par vous renseigner à l'aide d'une recherche Web, sur son nom ou celui de son exécutable. Ce dernier peut être prélevé depuis la fenêtre des propriétés, comme nous venons de le constater. Si vous obtenez la confirmation qu'il s'agit d'un programme malveillant ou inutile, il s'agit de désactiver le service associé.

Pour ce faire, comme l'illustre la capture ci-dessous, vous devez accéder à ses propriétés par Clic droit / Propriétés. Vous devez ensuite le stopper en cliquant sur le bouton Arrêter. Vous devez enfin le neutraliser en réglant le type de démarrage sur Désactiver.